¿Qué es el espectro electromagnético?

Seguro que sin tener ni idea dirías que tiene que ver con los móviles, ordenadores, las ondas de las antenas y demás. Bueno, mal encaminados no vas, es cierto que trata de eso, pero hay muchísimo más. En verdad, el espectro electromagnético lo es todo. ¡Todo lo que vemos y no vemos!

¿ Sabemos entonces dónde se encuentran nuestros dispositivos que usamos día a día en este espectro? Definimos antes qué es para poder comprenderlo y más tarde vemos dónde se encuentran situados nuestros artilugios.

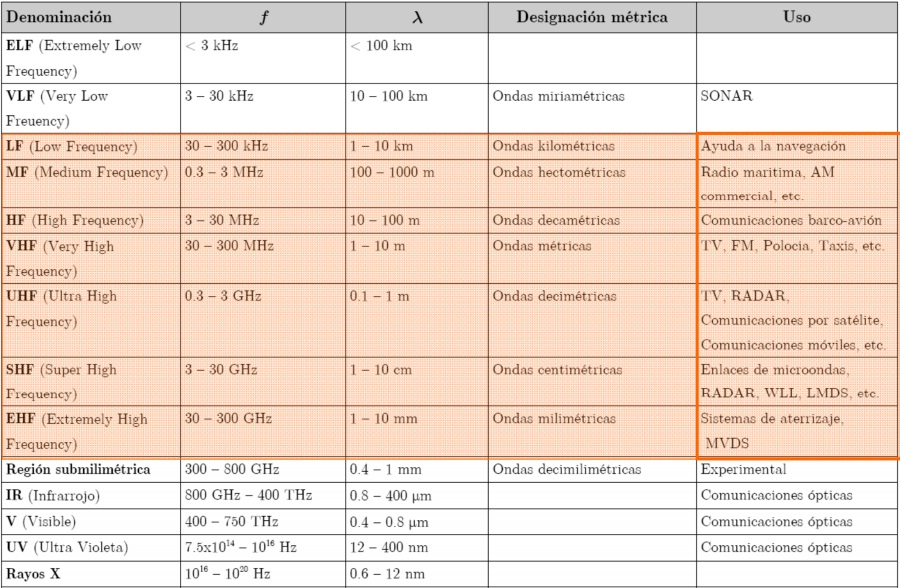

Dicho espectro trata de una banda de frecuencias donde aparecen distribuidas todos los tipos de ondas electromagnéticas existentes, clasificadas por la distintas Energías (frecuencias) .

Y bien, ¿qué es una onda electromagnética?

Es aquella onda que no necesita un medio material para poder propagarse (en el vacío se propaga a la velocidad de la luz (c) = 3·108 metros/s).

Teniendo un concepto muy general pero necesario para entender las ondas, hay que saber que, constantemente , las 23’56h 24h estamos en contacto con ellas, en todo momento. Y te vamos a decir el por qué.

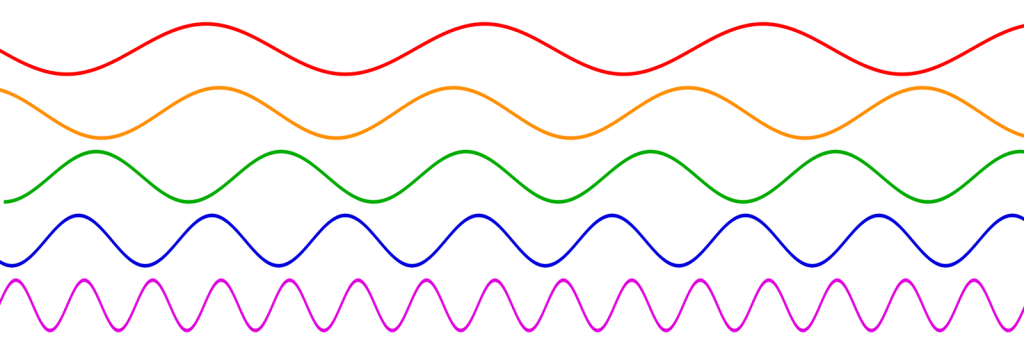

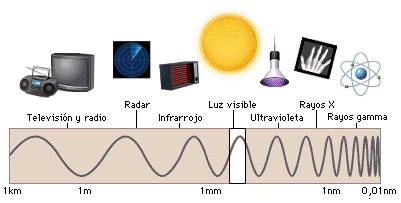

Fíjate en la imagen principal y observarás cómo la onda oscila cada vez más cuando nos desplazamos hacia la derecha, las ondas de radio son las más largas que existen hasta lasmás cortas, los rayos gamma o cósmicos (en términos de λ hablando) .

Cuanto más frecuencia tenga, menor será la longitud de onda (λ), por tanto la onda “oscilará más”, es decir, tendrá mayor energía y será más perjudicial.

Aquí cabe aclarar que el límite “peligroso” se encuentra por encima del espectro visible (imagen 1: rectánglo blanco), es decir, la radiación que producen las ondas de radio, microondas, radar, teléfonos móviles, infrarrojos, televisión, antenas… se trata de radiación no ionizante (no perjudicial para nuestra salud). La radiación ionizante comienza en la frecuencia ≈ 10^16 Hz, la cual es un poco más elevada queel inicio de frecuencia de los rayos ultravioleta, de ahí que sean tan delicados y sin control, dañinos.

- Hay un aspecto a destacar y es que aunque el móvil no sea peligroso por la frecuencia a la que trabaja, el mantener por ejemplo, todas las noches el teléfono bajo la almohada, es peligroso a largo plazo. Con esto no se quiere meter miedo, pero si no se hace, mejor.

También hay muchísima gente que durante la noche apaga el Wi-Fi “para que las ondas no les afecten” y así de paso ahorrar energía. A partir de ahora hacedlo por ahorro pues a no ser que vuestros vecinos apaguen también sus routers, va a ser inútil esa medida.

Siempre estamos en contacto con muchísimas ondas y eso es inevitable. Por ejemplo, cuando estamos tumbados viendo la televisión, ésta emite, a la vez que tenemos las de Wi-Fi, las que entran por la ventana provenientes de sol (espectro visible), teléfonos móviles e inalámbricos … Todas no ionizantes.

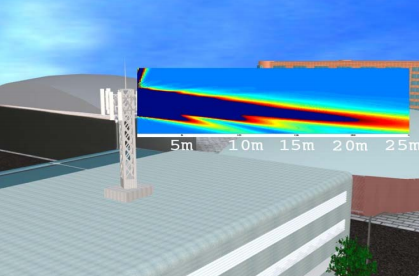

La siguiente imagen muestra una auténtica posible representación de cómo sería o cómo lo veríamos si viésemos más allá del espectro visible.

Y sí, ya que estamos con este tema, vamos a desmentir una famosa y falsa radiación cancerígena que se le atribuye a las antenas telefónicas (estaciones base) y no se sabe queincluso es más peligroso nuestro smartphone. ¿Más un teléfono que esas antenas gigantes ? Atentos:

Las antenas de nuestros teléfonos están diseñadas para tener un diagrama de radiación omnidireccional, es decir, puedan recibir las ondas en todas direcciones. En cambio, las estaciones base no radian en la dirección perpendicular a ésta, es decir, hacia el suelo.Radian hacia donde apunta la antena pues son bastante directivas y suelen tener una potencia dependiendo si está en uso o no (por la noche será menor) .

De todas formas tener una antena encima (algunas tienen plano metálico para evitar penetración en dirección perpendicular) no supone ningún problema para la salud.

No está científicamente demostrado y aunque lo fuera no habría solución pues la potencia que habría que proporcionar a las antenas poniéndolas más lejos sería más grande así como la de nuestro móvil y estaríamos en las mismas.

El espectro es algo muy muy grande pero limitado, y existen muchas más curiosidades que casi nadie sabe por qué pasa.

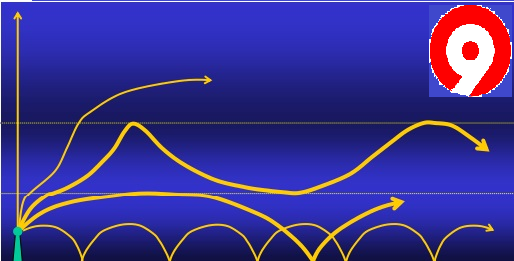

Hace unos años un amigo mio de Albacete me llamó diciendo que podía ver Canal 9, un canal de TV propio de la comunidad Valenciana, entonces , ¿cómo es posible que la pudiera ver?

Pues bien, existe un modo de “propagación“ que recibe el nombre de propagación por conductos y suele darse principalmente en verano, cuando la tierra y el mar se recalientan, provocando la transmisión guiada de las ondas con baja atenuación a través de “un conducto” dando lugar a grandes alcances.

Por las dimensiones de éstos conductos (de metros a centenares de metros), afectan principalmente a frecuencias VHF (30-300) MHz y superiores, es decir, televisión , radio FM…

Volviendo al estudio más generalizado del espectro electromagnético, tal como se había adelantado que se hablaría de nuestros dispositivos, observando la imagen principal del artículo de nuevo, se puede comprobar :

- El microondas, tal como indica su nombre, trabaja con microondas , es decir, como mucho 30 cm (λ).

- Los teléfonos y televisión ≈ 1GHz.

- Las ondas Wi-Fi trabajan a una frecuencia ≈ 2.4 GHz .

- GPS civiles usan la frecuencia ≈ 1.6 GHz .

- Espectro visible ≈ 10·1014 Hz (100000 GHz)

Resultando dañino 100 veces más frecuencia(Energía) que el visible, no debemos tener miedo a las aplicaciones que se encuentran por debajo de dicho límite. Que nadie os engañe y además no hay ni habrá ningún estudio serio respecto a ello.

Por último decir que este tema es uno de los más amplios que existen y es especialmente curioso y necesario saber por qué pasan las cosas que nos rodean, saber por qué sí y por qué no. Espero que os haya entrado ese puntillo de seguir buscando más noticias relacionadas y que os intereséis por este mundo… ¡Hay que estar en la onda!

This article originally appeared on rincondelatecnologia.com